ESXi 9.x安全加固实战:从零构建企业级虚拟化安全防线

发布时间:2026/5/10 12:00:44来源:专题

ESXi安全加固是生产环境上线前的必要步骤。默认安装的ESXi存在诸多安全隐患:root密码策略过于宽松、防火墙规则过于开放、缺少双因素认证等。本文详细介绍ESXi 9.x的安全加固实战操作,帮助运维人员构建企业级虚拟化安全防线。

资源下载:点击下载

一、账户安全与密码策略

ESXi默认的root账户密码策略相当宽松。建议立即执行以下操作:修改root密码为强密码(建议16位以上,包含大小写字母、数字和特殊字符的混合);创建专用的管理员账户而非共用root账户,通过角色的权限分配实现最小权限原则;ESXi 9支持通过vSphere SSO集成Windows AD进行统一认证,建议企业环境启用AD认证而非本地账户。

二、ESXi防火墙配置

ESXi内置防火墙默认允许所有出站流量,入站规则仅开放必要端口。建议手动审核防火墙规则并禁用所有不必要的服务:执行esxcli network firewall ruleset list查看所有规则集;将不需要的规则集(如esxcli network firewall ruleset set -r httpClient -e 0)禁用;仅开放以下必要端口:vSphere Client(443)、vMotion(8000)、vSAN(2233)、IPMI/iLO/iDRAC(623 UDP)。

三、锁机模式(Lockdown Mode)

Lockdown Mode启用后,所有本地访问(DCUI、SSH、ESXi Shell)将被禁用,管理员只能通过vSphere Client操作ESXi。这是防止物理接触攻击的有效手段,但启用前必须确保vCenter连接正常,否则可能导致主机脱管。启用步骤:vSphere Client→主机→配置→系统→安全配置文件→锁机模式→启用。

四、证书管理

ESXi 9支持自动证书续期(这是9.x的重大改进),默认使用VMCA自签名证书。企业环境建议:使用企业CA签发的证书替代默认证书;通过PowerCLI的Set-VMHostCertificate脚本批量更新证书;定期轮换证书,建议每年更换一次。查看证书信息:esxcli system security certificate list。

五、日志与监控

ESXi日志默认存储在/var/log/目录,建议配置syslog将日志发送到集中日志服务器:使用vSphere Client→主机→配置→系统→高级系统设置→Syslog.global.logHost设置syslog服务器地址;推荐使用vRealize Log Insight(VMware原生)或rsyslog进行集中日志管理;日志保留策略建议至少30天,敏感环境建议90天。

最新文章

-

ESXi 9.x安全加固实战:从零构建企业级虚拟化安全防线

ESXi安全加固是生产环境上线前的必要步骤,涉及账户策略、防火墙配置、锁机模式、证书

更新:26-05-10

-

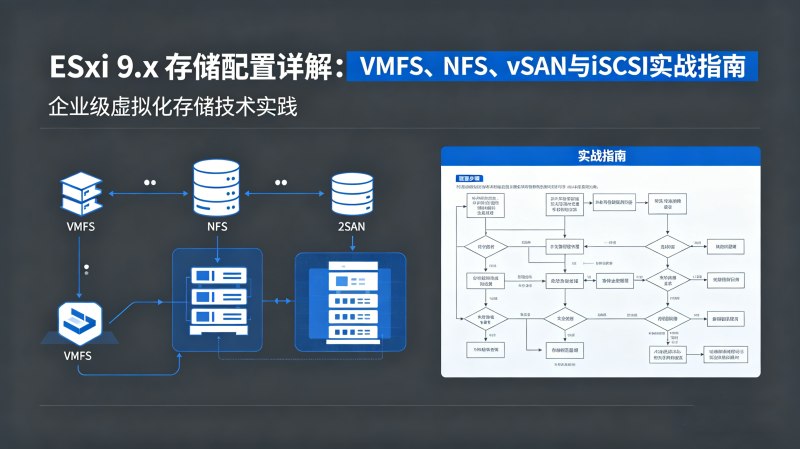

ESXi 9.x存储配置详解:VMFS、NFS、vSAN与iSCSI实战指

存储是虚拟化平台的核心组件,ESXi支持VMFS、NFS、iSCSI、vSAN等多种存储类型。本文详

更新:26-05-10

-

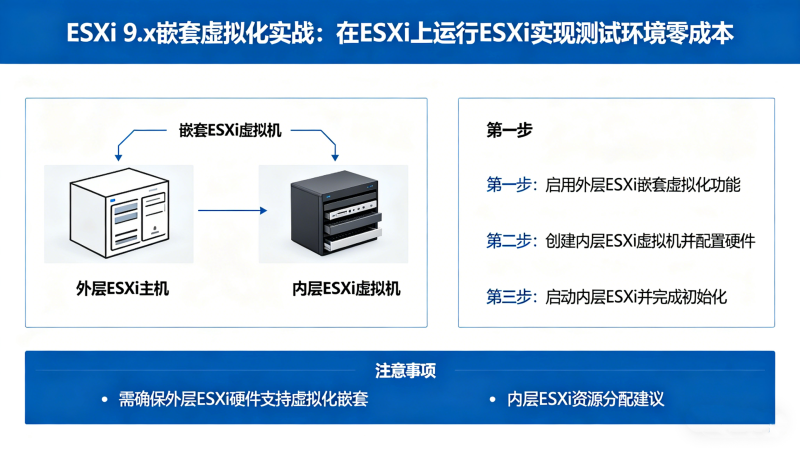

ESXi 9.x嵌套虚拟化实战:在ESXi上运行ESXi实现测试环

嵌套虚拟化是在虚拟机内部再运行虚拟化平台,适合备考VCAP认证、测试ESXi集群和搭建测

更新:26-05-10

-

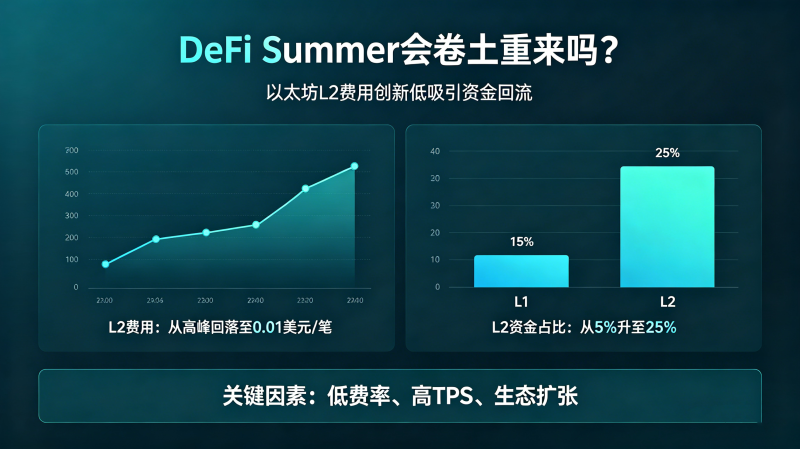

DeFi Summer会卷土重来吗?以太坊L2费用创新低吸引资金

2024年以太坊L2费用创历史新低,DeFi协议锁仓量触底回升。Compound、Aave等老牌DeFi协

更新:26-05-10

-

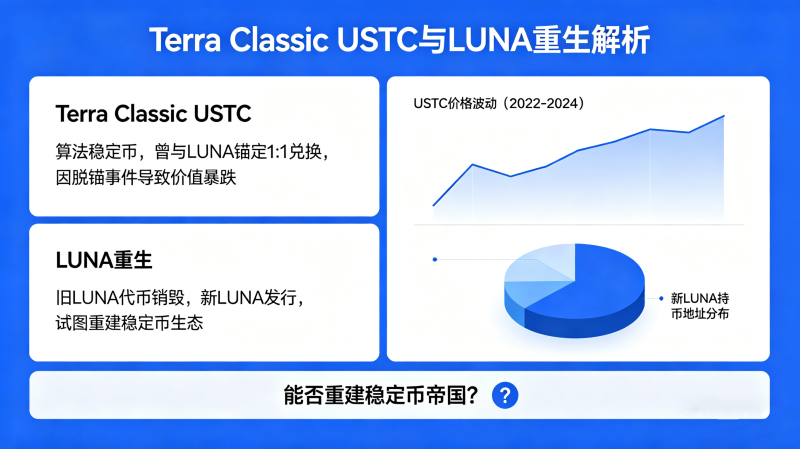

Terra Classic USTC是什么?LUNA重生后能否重建昔日稳

TerraClassic(USTC)是LUNA崩盘后的幸存者,试图通过恢复1美元挂钩重建支付生态。UST

更新:26-05-10

-

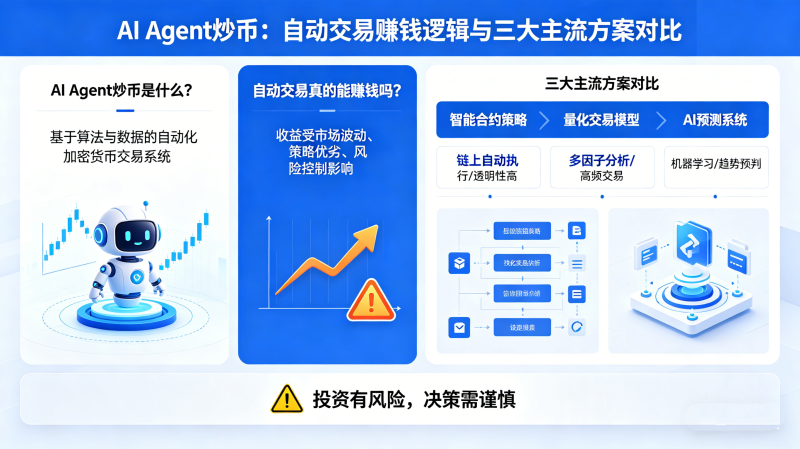

AI Agent炒币是什么?自动交易真的能赚钱吗?三大主流

2026年,AIAgent自动交易成为加密货币市场最受关注的新叙事之一。从OKX的AgentTradeKi

更新:26-05-10

COMMENTS 网友评论

推荐文章

热门文章

捕鱼游戏排行榜前十名有哪些 2026捕鱼游

捕鱼游戏排行榜前十名有哪些 2026捕鱼游

26-01-16

VMware ESXi 9.0如何使用 ESXi 9.0激活

VMware ESXi 9.0如何使用 ESXi 9.0激活

25-09-15

2026捕鱼游戏那个最火 捕鱼游戏推荐哪个

2026捕鱼游戏那个最火 捕鱼游戏推荐哪个

26-01-16

lmarena生成手办指令 lmarena怎么生成3

lmarena生成手办指令 lmarena怎么生成3

25-09-02

HttpCanary怎么用 httpcanary打不开如何

HttpCanary怎么用 httpcanary打不开如何

25-09-02

黄金交易平台app排行榜 贵金属黄金交易

黄金交易平台app排行榜 贵金属黄金交易

25-07-14

追番动漫软件推荐app2026 追番的免费软

追番动漫软件推荐app2026 追番的免费软

25-07-14

永久免费的追剧软件无广告 2026永久免费

永久免费的追剧软件无广告 2026永久免费

25-07-14

和平精英手游是刺激战场吗 腾讯光子和平

和平精英手游是刺激战场吗 腾讯光子和平

19-05-08

孤岛行动手游下载安装资源哪里有 孤岛行

孤岛行动手游下载安装资源哪里有 孤岛行

19-04-28