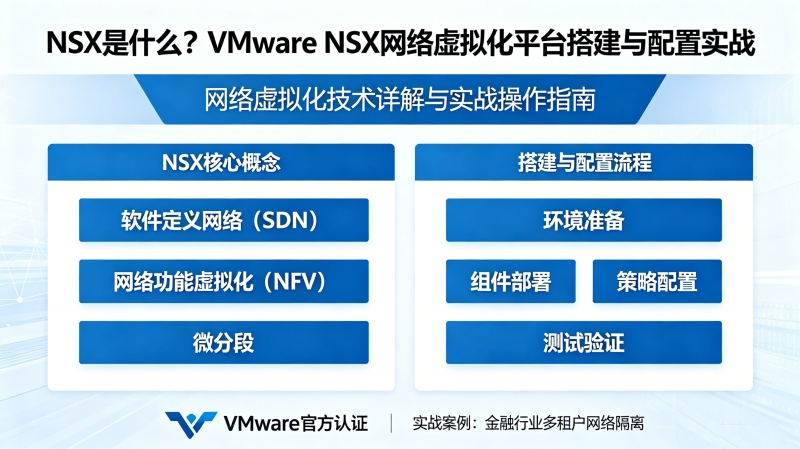

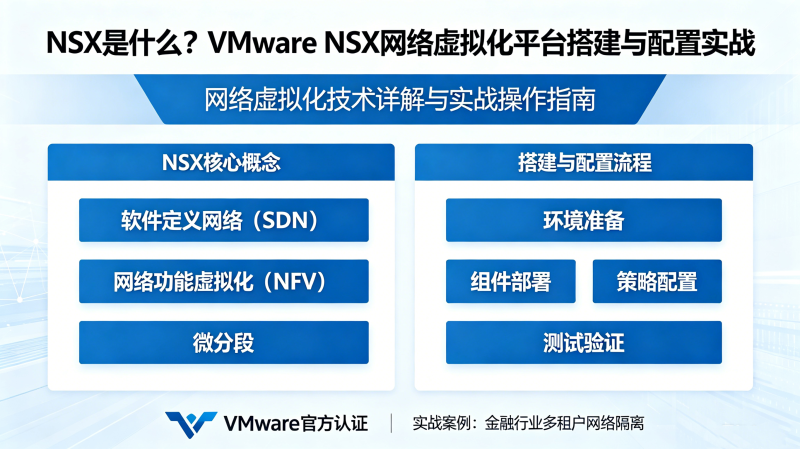

NSX是什么?VMware NSX网络虚拟化平台搭建与配置实战

发布时间:2026/5/14 18:58:21来源:专题

NSX是VMware的网络虚拟化平台,实现微分段安全与分布式路由。本文详细介绍NSX架构组件(Manager/Controller/TransportNodes)、安装前提条件、逻辑交换机创建和微分段配置,适合企业虚拟化网络工程师参考。

资源下载:点击下载

NSX核心概念与架构

1. NSX Manager是NSX的管理平面,通过vCenter插件提供Web管理界面,负责管理集群范围内的网络策略和配置下发。

2. NSX Controller是控制平面节点,维护网络拓扑状态,支持分布式路由和交换,是NSX的核心控制组件。

3. NSX Transport Nodes是ESXi主机上的转发引擎,负责实际的数据包转发,运行在VMkernel网络栈上。

4. NSX逻辑交换机基于VXLAN协议,在三层网络上构建二层虚拟网络,实现虚拟机跨主机通信而无需物理网络调整。

NSX安装前提条件

1. vCenter必须为6.5以上版本,ESXi主机必须在vCenter注册后才能加入NSX拓扑。

2. 集群中所有ESXi主机必须属于同一vCenter,且版本兼容性需要满足NSX版本要求。

3. 每个ESXi主机至少有一个未被使用的vmnic用于NSX Overlay传输,建议使用10GbE网络。

4. NSX需要Enterprise Plus授权,标准版vSphere不包含NSX功能。

创建NSX逻辑交换

1. 在NSX Manager中创建逻辑交换机,定义虚拟网络分段(Segment),每个逻辑交换机对应一个IP子网。

2. 将ESXi主机添加到传输区域(Transport Zone),使主机参与NSX网络的封装和解封装。

3. 连接虚拟机到逻辑交换机端口(Logical Switch Port),实现二层网络隔离和跨主机通信。

4. 逻辑交换机端口可以绑定安全策略,实现基于虚拟机身份的访问控制。

配置NSX微分段安全

1. 微分段(Micro-Segmentation)是NSX的核心安全功能,实现基于身份的防火墙策略,无需依赖网络地址。

2. 定义安全组(Security Group),将虚拟机按业务逻辑分组后应用防火墙规则,组成员可以跨主机动态变化。

3. 分布式防火墙(DFW)可以细化到虚拟机级别的访问控制,规则在ESXi内核中执行,性能损耗极低。

4. 防火墙规则支持IP、端口、虚拟机名称、安全标签等多种匹配条件,策略灵活度高。

NSX路由与网关服务

1. NSX分布式路由(DR)在ESXi主机内核中转发虚拟机跨子网流量,无需独立路由器。

2. NSX Edge Gateway提供North-South路由和网关服务,连接虚拟网络与物理网络。

3. 支持BGP动态路由协议,可以与物理网络设备建立对等关系,实现路由自动化。

4. 负载均衡器(LB)功能集成在Edge Gateway中,支持七层和四层负载均衡配置。

NSX日常运维与故障排查

1. 通过NSX Manager Dashboard监控整体网络状态,包括逻辑交换机端口状态和防火墙规则匹配统计。

2. 虚拟机无法通信时,首先检查逻辑交换机端口是否已绑定正确策略,然后验证防火墙规则顺序。

3. 使用esxcli network vswitch dvs命令查看NSX分布式交换机的运行状态和端口信息。

最新文章

-

NSX是什么?VMware NSX网络虚拟化平台搭建与配置实战

NSX是VMware的网络虚拟化平台,实现微分段安全与分布式路由。本文详细介绍NSX架构组件

更新:26-05-14

-

vSAN分布式存储配置:ESXi超融合架构实战

vSAN是VMware的超融合存储解决方案,将ESXi主机本地磁盘组成统一分布式存储池。本文详

更新:26-05-14

-

vCenter Server Appliance配置与管理:ESXi集群统一管

vCenterServerAppliance是ESXi集群的统一管理平台。本文详细介绍VCSA的硬件要求、完整

更新:26-05-14

-

YouTube视频怎么下载到手机?YouTube官方政策与替代方

YouTube视频怎么下载到手机?YouTube官方政策与三种替代下载方案。YouTube官方不允许直

更新:26-05-14

-

微信被好友删除怎么知道?单向好友检测与重新添加方法

微信被好友删除怎么知道?微信单向好友检测与检测后如何重新添加对方。微信单向好友是

更新:26-05-14

-

支付宝自动扣费怎么取消?免密支付与自动续费解除步骤

支付宝自动扣费怎么取消?支付宝免密支付与自动续费解除详细步骤。支付宝自动扣费功能

更新:26-05-14

COMMENTS 网友评论

推荐文章

热门文章

2026年世界杯小组赛好看吗?世界杯2026

2026年世界杯小组赛好看吗?世界杯2026

26-05-14

2026年世界杯预选赛在哪里看 世界杯足球

2026年世界杯预选赛在哪里看 世界杯足球

26-05-14

VMware ESXi 9.0如何使用 ESXi 9.0激活

VMware ESXi 9.0如何使用 ESXi 9.0激活

25-09-15

2026捕鱼游戏那个最火 捕鱼游戏推荐哪个

2026捕鱼游戏那个最火 捕鱼游戏推荐哪个

26-01-16

lmarena生成手办指令 lmarena怎么生成3

lmarena生成手办指令 lmarena怎么生成3

25-09-02

HttpCanary怎么用 httpcanary打不开如何

HttpCanary怎么用 httpcanary打不开如何

25-09-02

黄金交易平台app排行榜 贵金属黄金交易

黄金交易平台app排行榜 贵金属黄金交易

25-07-14

追番动漫软件推荐app2026 追番的免费软

追番动漫软件推荐app2026 追番的免费软

25-07-14

永久免费的追剧软件无广告 2026永久免费

永久免费的追剧软件无广告 2026永久免费

25-07-14

和平精英手游是刺激战场吗 腾讯光子和平

和平精英手游是刺激战场吗 腾讯光子和平

19-05-08